Theo Microsoft, một số ứng dụng Android cực kì phổ biến bị dính lỗ hổng Dirty Stream, cho phép kẻ tấn công có thể thực thi mã tùy ý, đánh cắp token… để truy cập trái phép vào tài khoản trực tuyến và dữ liệu khác của nạn nhân.

Mục lục bài viết

Hai trong số các ứng dụng Android phổ biến bị dính lỗ hổng Dirty Stream, bao gồm:

- Xiaomi File Manager (com.mi. Android.globalFileexplorer) có hơn 1 tỉ lượt tải xuống.

- WPS Office (cn.wps.moffice_eng) có hơn 500 triệu lượt tải xuống.

Android chỉ định cho mỗi ứng dụng không gian bộ nhớ và dữ liệu chuyên dụng. Nhưng để tạo điều kiện chia sẻ dữ liệu và tệp giữa các ứng dụng một cách an toàn, Android còn cung cấp cái gọi là content provider (nhà cung cấp nội dung). Tuy nhiên, việc giám sát quá trình thực hiện có thể cho phép bỏ qua các hạn chế đọc/ghi trong thư mục chính của ứng dụng gây ra hậu quả nghiêm trọng. Kẻ tấn công có thể lợi dụng việc ứng dụng tiêu thụ tin tưởng vào dữ liệu đầu vào để ghi đè tệp tin, thực thi mã tùy ý, đánh cắp thông tin nhạy cảm.

Cả Xiaomi và WPS Office đều đã khắc phục sự cố từ tháng 2-2024, sau khi nhận được báo cáo.

Tuy nhiên, Microsoft vẫn yêu cầu các nhà phát triển phải kiểm tra ứng dụng Android của họ vì lỗ hổng Dirty Stream có thể phổ biến hơn, để phát hiện các sự cố tương tự.

Google cũng đã công bố hướng dẫn riêng để các nhà phát triển xử lý vấn đề này đồng thời kêu gọi họ xử lý đúng cách tên tệp do máy chủ ứng dụng cung cấp.

Người dùng nếu đang sử dụng 2 ứng dụng Android kể trên hãy cập nhật chúng lên phiên bản mới nhất thông qua Google Play.

3 ứng dụng Android chứa mã độc ngụy trang phần mềm nhắn tin miễn phí

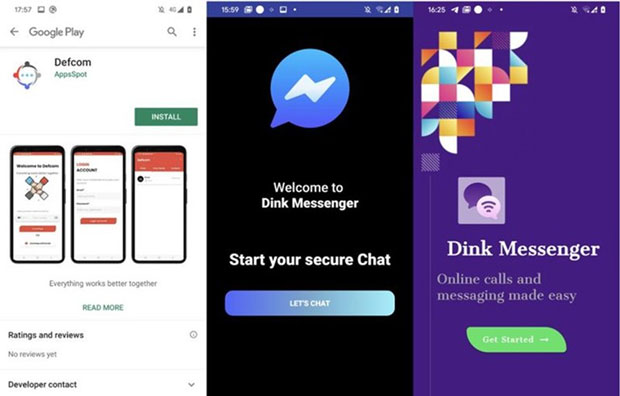

Các chuyên gia của hãng nghiên cứu bảo mật ESET tại Slovakia đã phát hiện một chiến dịch tấn công của tin tặc nhắm vào người dùng Android thông qua các ứng dụng có chứa mã độc mang tên XploitSPY được ngụy trang thành những ứng dụng nhắn tin miễn phí.

Khi người dùng vô tình cài đặt các ứng dụng độc hại này lên smartphone, mã độc sẽ âm thầm trích xuất thông tin danh bạ, vị trí người dùng thông qua GPS, nội dung tin nhắn rồi gửi dữ liệu thu thập được tới máy chủ do tin tặc quản lý.

Theo ESET, việc điều tra tung tích của thủ phạm gặp nhiều khó khăn do tin tặc đã khéo léo che giấu thông tin về máy chủ kiểm soát bên ngoài. Các chuyên gia cho rằng, loại mã độc này nhắm đến những người dùng Android tại khu vực châu Á, chủ yếu tại Ấn Độ và Pakistan.

Tin tặc phát tán các ứng dụng có chứa mã độc thông qua các trang web do chúng lập nên hoặc trực tiếp trên kho ứng dụng Google Play Store dành cho người dùng Android. Điều này có nghĩa là, quá trình kiểm duyệt của Google đã bị qua mặt, tin tặc có thể đưa những ứng dụng chứa mã độc lên kho ứng dụng.

3 ứng dụng có chứa mã độc XploitSPY đã bị phát hiện gồm: Dink Messenger, Sim Info và Defcom. ESET còn phát hiện 10 ứng dụng khác chứa mã độc XploitSPY nhưng không công bố thông tin cụ thể.

Hiện tại, các ứng dụng có chứa mã độc XploitSPY đã bị Google xóa bỏ khỏi Play Store nhưng nếu người dùng đã lỡ cài đặt một trong những ứng dụng trên, hãy lập tức gỡ bỏ.

28 ứng dụng Android độc hại bạn nên xóa ngay lập tức

28 ứng dụng Android độc hại trên Google Play mới được các nhà nghiên cứu của HUMAN đã phát hiện. Chúng có khả năng biến điện thoại của người dùng thành proxy node mà họ không hề hay biết, có thể ảnh hưởng đến hàng triệu người dùng Android trên toàn thế giới.

Hoạt động này được các nhà nghiên cứu đặt tên là PROXYLIB theo tên thư viện Golang, có thể ảnh hưởng đến hàng triệu người dùng Android trên toàn thế giới.

Các ứng dụng này được thiết kế để lạm dụng và biến điện thoại của bạn thành một nút proxy để che giấu các hoạt động lừa đảo trực tuyến.

Proxy node là các nút (node) trong mạng máy tính, thường được sử dụng để cải thiện hiệu suất hoặc bảo mật bằng cách giảm tải cho các nút chính hoặc ẩn địa chỉ IP.

Danh sách 28 ứng dụng Android độc hại bạn nên xóa ngay lập tức:

|

|

Nhiều ứng dụng trong số này tuyên bố cung cấp dịch vụ VPN (mạng riêng ảo) miễn phí nên đã có hàng triệu người dùng đã bị lừa cài đặt các ứng dụng độc hại này.

Nếu đã cài các ứng dụng độc hại trên, người dùng nên xóa chúng ngay lập tức bằng cách vào Settings (cài đặt) - Apps (ứng dụng), chọn ứng dụng và nhấn Uninstall (gỡ cài đặt).

Để hạn chế việc điện thoại bị biến thành nút proxy, được bảo vệ khỏi cuộc tấn công PROXYLIB, người dùng nên bật tính năng Google Play Protect. Hãy mở ứng dụng Google Play (hoặc Play Store) -> bấm vào ảnh đại diện ở góc trên bên phải -> chọn Play Protect -> biểu tượng cài đặt ở góc trên -> bật toàn bộ các tùy chọn có trong mục này.

Cách gỡ bỏ ứng dụng độc hại trên smartphone Android

Để gỡ bỏ ứng dụng độc hại trên smartphone Android, bạn cần truy cập vào Cài đặt/Settings -> chọn thẻ Ứng dụng/Applications -> chọn mục Manage applications -> tìm ứng dụng cần gỡ bỏ, nhấp vào nó và chọn Gỡ cài đặt hoặc Uninstall.

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Nhà thông minh

Nhà thông minh  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ